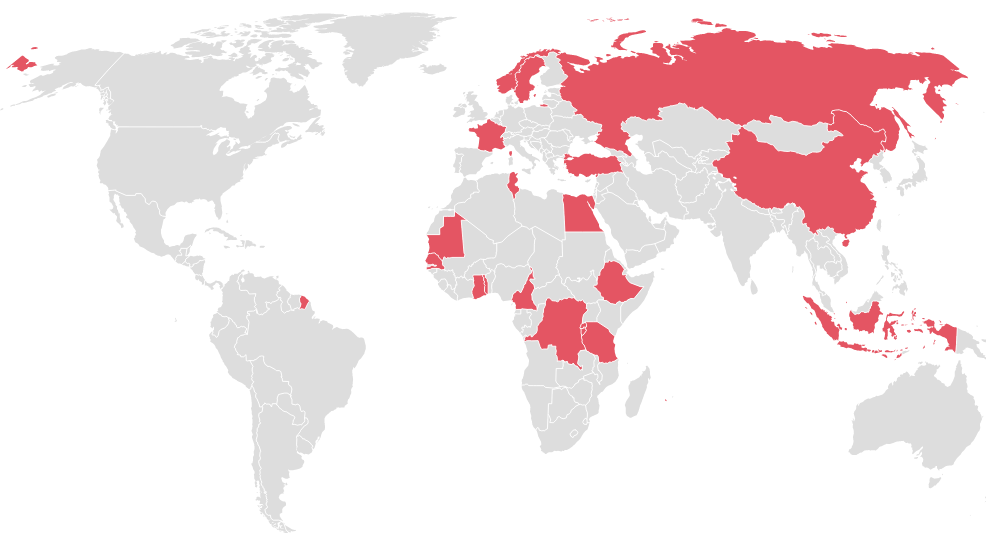

Assistance numérique d’urgence

Nous fournissons aux journalistes et activistes des services d’urgence permettant de faire face aux menaces et à la surveillance numérique : hotline, formations, outils de contournement de la censure, analyse de périphériques.

Formations

Se former pour mieux informer : Nous proposons des formations à la sécurité numérique, des bases jusqu’à des parcours pédagogiques avancés pour celles et ceux qui évoluent dans des pays autoritaires.

Éducation aux médias

Se former pour mieux s’informer : Nous animons des ateliers et conférences sur l’Éducation aux Médias et à l’Information et spécialement sur la lutte contre la désinformation et les fakenews.

-

Café vie privée avec Nothing2Hide le 14 mars

On vous propose de parler sécurité numérique autour d’un café jeudi 14 mars. On redonne vie aux cafés vie privée, un concept qui a fait ses preuves il y a quelques années : un café, des gens et l’envie de partager sur des sujets autour des données persos, de la sécurité numérique et tout autre…

Newsletter

Inscrivez-vous à notre newsletter pour rester informés de l’actualité de Nothing2Hide.

Nous soutenir

Nous avons besoin de vous pour financer nos actions.